Tổng quan Bài viết này hướng dẫn bạn cách sử dụng Putty trên máy Windows của bạn để truy cập vào một Linux EC2 Instance. Sau khi tạo và khởi chạy một AWS Linux EC2 instance, bạn có thể kết nối với nó từ máy tính của bạn bằng giao thức SSH. PuTTY là một ứng dụng SSH miễn phí…

Hướng dẫn cách Backup dữ liệu của On-Premise Servers lên AWS S3

Chúng ta cần biết là việc backup dữ liệu cho Servers là cực kỳ quan trọng cho cá nhân và doanh nghiệp, nhưng chỉ backup dữ liệu trong hệ thống nội bộ là chưa đủ. Vì có thể xảy ra các thảm họa xảy ra như cháy nổ, hay động đất-thiên tai, hoặc nghiêm trọng hơn: Hệ thống bị ransomware…

Disk 90% Full – cách khắc phục sự cố trong 15 phút

Bạn đã bao giờ nhận được cảnh báo “Ổ đĩa đầy 90%” trên production server và không biết disk bị full dữ liệu và server chạy chậm có nguy cơ bị treo chưa? Trong real-world case study này, tôi sẽ chỉ cho bạn cách tôi sử dụng lệnh `find` của Linux để kiểm tra các files lớn khổng lồ, xử…

Cách setup chứng chỉ SSL/TLS miễn phí Let’s Encrypt cho IIS Web Server

Giới thiệu Trong môi trường Internet hiện nay, bảo mật cho người dùng truy cập theo giao thức HTTPS vào Web Server không còn là lựa chọn, mà là yêu cầu bắt buộc. Một website chạy trên HTTP không mã hóa không chỉ khiến dữ liệu người dùng dễ bị nghe lén và bị đánh giá kém về mức độ…

Bí quyết cổ xưa của Nhật Bản để làm chủ bất cứ kỹ năng nào – Shuhari

Có một ranh giới vô hình nhưng rất rõ ràng giữa người học nhiều và người thực sự làm chủ. Phần lớn con người dừng lại ở mức sơ cấp – không phải vì thiếu thông minh, mà vì đi sai trình tự học. Hàng trăm năm trước, người Nhật đã hệ thống hóa con đường học tập này thành…

10 Lệnh sed Siêu Hữu ích để chỉnh sửa file Cấu Hình trong Linux

Trong bài viết này, chúng ta sẽ khám phá 10 lệnh sed cực kỳ hữu ích giúp bạn chỉnh sửa file cấu hình trong môi trường Linux nhanh chóng mà không cần phải mất thời gian mở trình soạn thảo văn bản như VIM hay NANO. Tất cả ví dụ dưới đây sẽ được demo cụ thể và trực quan…

Cách Check lỗ hổng bảo mật trên máy chủ web với các lệnh Linux đơn giản

Trong kiểm thử chống xâm nhập (penetration testing) hệ thống, bước đầu tiên thường là chúng ta cần xác định các cổng mà máy chủ web đang lắng nghe. Quá trình quét cổng (port scanning) giống như “gõ cửa từng cánh cửa của một tòa nhà để xem cánh nào đang mở, cánh nào đang khóa”. Kẻ tấn công sử…

10 Nguyên Tắc Bảo Mật Linux Thực Chiến Nhất Cho Production Server

Nhớ lại cách đây một vài năm, tôi đã từng nhận được một cuộc gọi vào lúc gần 2 giờ sáng để xử lý sự cố cho một website bán hàng của khách bị hack. Hacker không xóa dữ liệu, không thay đổi giao diện của trang web. Họ chỉ lặng lẽ cài một backdoor nhỏ trong server và dùng…

Hướng dẫn Container hóa ứng dụng Node.js với Docker từ A đến Z

Container hóa (containerization) cho phép chúng ta đóng gói ứng dụng Node.js cùng tất cả các thư viện và các thành phần phụ thuộc của nó vào một container nhỏ gọn, có khả năng chạy nhất quán trên mọi môi trường (từ máy local của bạn đến môi trường production triển khai trong thực tế). Kết quả là “không còn…

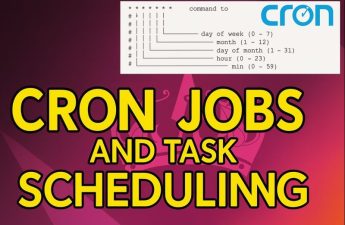

Tự động hóa Linux: Viết Shell Script, Lập lịch Cron và CI/CD Pipeline

Giới thiệu Bạn đã bao giờ mệt mỏi khi cứ phải phải lặp đi lặp lại cùng một tác vụ trên Linux? Ví dụ như nhập tên vào rồi nhìn Linux Server in ra lời chào mỗi lần chạy chương trình. Rất may, Linux cho phép chúng ta tự động hóa những việc như vậy bằng shell script và cron.…