Hôm nay Phương rất vui vì có thể chia sẻ với các bạn một câu chuyện thật dễ hiểu cho ngay cả người bình thường – không phải là IT nhiều kinh nghiệm, cũng có thể hiểu về các nguyên tắc hoạt động & cấu trúc bảo mật hệ thống, các bạn nhé…Let’s get started!

Chúng ta hãy tưởng tượng vào một buổi sáng đẹp trời, bạn lái xe đến cổng của một căn cứ quân sự có lính gác, có camera, có biển báo, có những quy tắc nghiêm ngặt. Bạn cảm thấy an toàn, hay… bạn đang cảm thấy có một chút bị kiểm soát? Đây chính xác là hình ảnh mỗi khi có một gói dữ liệu đang cố gắng đi vào hệ thống mạng của bạn và: Nó sẽ được kiểm tra, được giám sát, và đôi khi bị chặn — để giúp cho cả hệ thống của bạn được an toàn và bảo mật.

Nếu các từ khóa như firewall, IDS, IPS, SIEM, ACL làm bạn thấy bối rối, khó hiểu như đọc một menu có nhiều món ăn ngoại quốc, thì bài viết này sẽ biến chúng thành những nhân vật sống động như: Lính gác, camera, quân cảnh, và ban chỉ huy đơn vị, để bạn có thể thấy được một bức tranh tổng thể về bảo mật hệ thống. Vì vậy bạn hãy tin rằng nếu bạn nhìn vào thế giới mạng như một căn cứ quân sự, như vậy mọi thứ khó hiểu kia bỗng sáng sủa và trở lên dễ hiểu hơn hẳn ra cho bạn.

Contents

- 1 Phần 1 — IP address: “biển số và giấy tờ” của chiếc xe

- 2 Phần 2 — ACL: cuốn sổ “cho phép / kiểm tra / cấm”

- 3 Phần 3 — Firewall: lính gác ở trạm kiểm soát

- 4 Phần 4 — IDS: camera thông minh, ghi nhận mọi chuyển động

- 5 Phần 5 — IPS: đội quân phản ứng nhanh

- 6 Phần 6 — SIEM & SOC: bộ não và phòng điều khiển

- 7 Phần 7 — Defense in Depth: không đặt tất cả trứng vào một rổ

- 8 Phần 8 — Một câu chuyện thực tế

- 9 Phần 9 — Những nguyên tắc thiết thực để bạn áp dụng ngay

- 10 Kết luận: Cybersecurity là câu chuyện có thể kể lại

Phần 1 — IP address: “biển số và giấy tờ” của chiếc xe

Mỗi thiết bị trên hệ thống mạng như Laptop, PC, Điện thoại, IoT, Server, chúng ta có thể coi như là mỗi một chiếc xe. Và mỗi một gói tin là một người đang cố gắng lái xe qua cổng.

Địa chỉ IP address chính là biển số xe (Tương tự, mỗi thiết bị hoặc gói tin đi vào mạng đều có địa chỉ IP), có biển số thật-hợp lệ, và có biển số giả mạo. Có lúc biển số đó thuộc về “xe dịch vụ” được cho phép đi vào ra nhiều khu vực trong doanh trại; Và có những biển số thuộc về “xe lạ” đến từ những nơi tiềm ẩn rủi ro. Bạn hãy tưởng tượng nếu có một chiếc xe chạy đến cổng căn cứ với biển số đẹp và hợp lệ nhưng người lái xe trông khả nghi.

Trong tình huống đó, biển số (IP) nói một điều nhưng trong con mắt của lính gác, firewall hoặc IDS thì lại nhìn thấy những điều khác. Trong thế giới mạng cũng vậy, mỗi thiết bị hoặc gói tin đi vào mạng đều có địa chỉ IP- Điều này giúp firewall biết “ai” đang yêu cầu truy cập. Nếu chỉ dựa vào biển số (IP) thôi là không đủ. Bạn cần xem hành vi, mẫu di chuyển, và cách “chiếc xe” tương tác với hệ thống, từ đó mới biết nó có thực sự an toàn hay không.

Phần 2 — ACL: cuốn sổ “cho phép / kiểm tra / cấm”

ACL (Access Control List) là một tờ danh sách kiểm soát truy cập ra vào là một phiên bản điện tử của quy tắc “cấm/ hay cho vào” tại cổng căn cứ quân sự.

Nó trả lời cho những câu hỏi đơn giản nhưng sinh tử: Ai được phép vào? Ai phải trình giấy tờ thêm?, Và phải ngăn chặn cái gì? Ai bị từ chối thẳng tay?. Nó giống như nói với người lính gác: Cho phép IP này, Chặn IP kia, Chỉ cho phép dùng một số dịch vụ nhất định.

Trong căn cứ, có danh sách VIP được phép đi thẳng. Có danh sách cần phải kiểm tra, lính canh phải mở cốp xe và kiểm tra soi giấy tờ. Có danh sách đỏ là những xe không được phép vào căn cứ phải quay xe và về nhà. Trong mạng, ACL làm chính xác điều đó: xác định địa chỉ IP, giao thức, cổng (port), và quyết định những traffic nào được phép (allow) hay từ chối/cấm (deny) không được phép đi vào hệ thống.

ACL đơn giản, nhưng mạnh và cần đặt cấu hình đúng quy tắc và chính sách, bạn cần phải chặn sớm phần lớn rác mạng. Đặt sai, bạn tự khóa mình hoặc có thể mở cửa cho kẻ xấu.

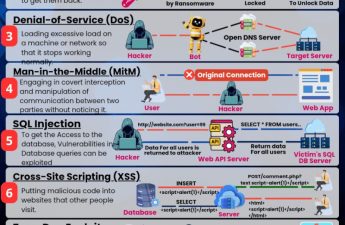

Phần 3 — Firewall: lính gác ở trạm kiểm soát

Tường lửa Firewall là người lính đầu tiên mà bạn thấy khi đến cổng. Dưới góc nhìn kỹ thuật, firewall kiểm tra header packet, ports (các cổng), protocol (giao thức), đôi khi stateful connection (trạng thái kết nối mạng) — rồi quyết định cho gói tin được “đi tiếp” hay “dừng lại”.

Nhưng hãy nghĩ đơn giản: firewall là một người lính có cầm theo một hay nhiều checklists.

Checklist đó nói: “Nếu biển số ở đây và mục đích vào căn cứ là A thì cho xe vào. Nếu nguồn gói tin từ B và muốn vào port 22 thì cần phải kiểm tra thêm. Nếu từ nguồn đến từ C thì block cấm luôn.”

Có nhiều loại firewall: đơn giản như “cổng có khóa” (packet filter), tinh vi như “cửa soát vé” (application firewall), hoặc “bộ não nhỏ” (next-gen firewall) có thể phân tích cả nội dung của gói tin.

Tóm lại: Firewall là lớp bảo vệ đầu tiên, nhanh chóng, và hiệu quả — Nó giống như một cổng kiểm soát các phương tiện ra vào các khu vực cần phải hạn chế, firewall lọc traffic mạng. Nó quyết định những gì được vào/ra dựa trên các luật được cài đặt sẵn — ngăn các kết nối đáng ngờ hoặc trái phép. Nhưng nó không phải là tất cả.

Phần 4 — IDS: camera thông minh, ghi nhận mọi chuyển động

IDS (Intrusion Detection System) là camera được đặt khắp căn cứ. Nó không chặn hay hành động gì, nhưng nó nhìn vào tình trạng hoạt động và gửi cảnh báo cho đội an ninh khi có điều bất thường.

Ví dụ: camera thấy một chiếc xe đi ngược chiều trong khuôn viên, mặc dù nó không thể phạt xe đó vì lỗi ngược chiều, nhưng nó sẽ gửi cảnh báo cho đội an ninh.

IDS dùng signature-based (so sánh với mẫu tấn công hệ thống đã biết) hoặc anomaly-based (phát hiện các hành vi khác thường). Khi IDS kêu báo động lên, SOC (Security Operations Center) sẽ nhảy vào để xem và phân tích logs (nhật ký được lưu lại trong quá trình hoạt động của hệ thống), và sau đó ra quyết định để xử lý.

IDS rất quan trọng: Vì đôi khi kẻ xâm nhập sẽ khéo léo dùng các phương pháp kỹ thuật để lọt qua cổng, có thể hành vi hoạt động mà họ làm như quét các ports một cách liên tục, hay giả mạo biển số xe (IP), cũng như gửi request lạ, tuy nhiên sẽ bị IDS nhận diện ra ngay lập tức và xử lý.

Phần 5 — IPS: đội quân phản ứng nhanh

Nếu IDS là camera, còn IPS (Intrusion Prevention System) là đội quân cảnh có vũ khí và phản ứng nhanh. Vì vậy trong trường hợp khi camera cảnh báo “có đột nhập vào căn cứ”, IPS có quyền hành động ngay lập tức thực hiện việc ngăn chặn (block) IP, reset connection, cô lập máy chủ, hoặc thậm chí thay đổi các quy tắc (rules) trên firewall.

Trong căn cứ, IPS là những quân cảnh vừa nhìn đã phóng ngay xe tới để chặn lại kẻ lạ. Trong mạng, IPS dập tắt cuộc tấn công ngay từ khi nó mới bắt đầu — rất cần thiết trong các tình huống như hệ thống bị tấn công hoàn toàn tự động thông qua các loại mã độc tự lây truyền (worm) hoặc qua việc khai thác các lỗ hổng chưa được vá lỗi (zero-day exploit).

Điểm mấu chốt: IDS cảnh báo, IPS hành động — và cả hai phải phối hợp với nhau một cách nhịp nhàng.

Phần 6 — SIEM & SOC: bộ não và phòng điều khiển

Tất cả các logs từ firewall, IDS, IPS, hệ thống authentication, ứng dụng… đều chảy về SIEM (Security Information and Event Management). SIEM là bản tường thuật tổng hợp thể hiện rằng: Ai đã làm gì, làm vào lúc mấy giờ, ở đâu, và liệu có thể hiện dấu hiệu tấn công hay không.

SOC (Security Operations Center) là căn phòng tối, với các chuyên gia luôn giám sát trên màn hình dashboard. Họ đọc SIEM, phân tích ngữ cảnh (context), và liên kết các sự kiện rời rạc thành “một cuộc tấn công có trình tự” để đưa ra giải pháp và phương án xử lý.

Trong căn cứ, SIEM = phòng chỉ huy, nơi tổng hợp các thông tin từ camera, kiểm tra cổng, danh sách ACL, và báo cáo cho chỉ huy. Khi mọi thứ đã khớp — đội phản ứng sẽ cần biết phải làm gì để xử lý.

Phần 7 — Defense in Depth: không đặt tất cả trứng vào một rổ

Nguyên tắc vàng là: Đừng chỉ dựa vào một hàng rào. Căn cứ có cổng, camera, hàng rào, chốt, đội phản ứng — hệ thống mạng thì cần firewall, IDS/IPS, segmentation, authentication, encryption.

Ví dụ thực tế:

-

Nếu bạn chỉ có firewall trong hệ thống:

Firewall giống như lính gác ở cổng. Nhưng nếu kẻ tấn công biết cách lách qua một lỗ hổng trong ứng dụng bên trong doanh trại, thì dù lính gác có giỏi đến đâu, họ cũng không thể thấy được chuyện đang xảy ra sâu bên trong căn cứ. -

Nếu chỉ có IDS:

IDS giống như camera. Nó có thể phát hiện kẻ xấu, nhưng nó không thể tự mình ngăn chặn. Nếu chỉ trông chờ vào camera, bạn sẽ chỉ có thể nhận ra vấn đề… sau khi sự cố đã xảy ra. -

Nhưng khi bạn kết hợp tất cả các lớp bảo mật vào với nhau gồm: firewall, IDS, IPS, SIEM… Như vậy

chúng hoạt động như một đội ngũ hoàn chỉnh như: Lính gác, camera, quân cảnh, phòng chỉ huy.Một lớp phát hiện.

Một lớp chặn lại.

Một lớp phân tích và cảnh báo.Khi các lớp này phối hợp với nhau, hệ thống của bạn sẽ mạnh hơn gấp nhiều lần, giống như một căn cứ quân sự có đầy đủ lực lượng bảo vệ ở mọi vị trí.

Phần 8 — Một câu chuyện thực tế

Một ngân hàng từng tin rằng firewall là đã đủ tốt để bảo vệ hệ thống của họ an toàn. Cho đến một buổi sáng, số lượng kết nối SSH tăng vọt lên hàng trăm yêu cầu mỗi giây. Con số này chưa đủ để gây ra tấn công DoS, nhưng đủ để cho thấy một botnet từ khắp nơi trên thế giới đang thực hiện brute-force SSH đồng thời cùng một lúc từ hàng ngàn địa chỉ IP. Firewall hoàn toàn có khả năng kiểm soát những kết nối SSH này, nhưng vì các rules được cấu hình quá “lỏng lẻo”, phần lớn yêu cầu (requests) vẫn được phép đi qua thay vì bị chặn lại.

May mắn thay, IDS phát hiện ra mẫu hành vi lặp lại và lập tức báo động. SIEM nhanh chóng gom và phân tích logs từ firewall, từ SSH và từ hệ thống, rồi xâu chuỗi chúng lại để kết luận rằng: đây là một cuộc tấn công phối hợp, chứ không phải là các truy cập hợp lệ.

Ngay khi có tín hiệu xác nhận, IPS tự động hành động: Block toàn bộ dải IP tấn công, reset lại các phiên SSH bất thường và cập nhật lại các quy tắc (rules) cho firewall. Chỉ trong vài giây, botnet bị chặn đứng hoàn toàn và hệ thống đã trở về trạng thái ổn định.

Bài học: Firewall là cần, nhưng không đủ. IDS để giám sát.

SIEM để hiểu bức tranh toàn cảnh.

IPS để hành động ngay lập tức.

Và khi các lớp bảo mật này phối hợp với nhau, hệ thống sẽ mạnh lên gấp nhiều lần. Tự động hóa chính là chìa khóa sống còn trong kỷ nguyên Cybersecurity hiện đại.

Phần 9 — Những nguyên tắc thiết thực để bạn áp dụng ngay

-

Giảm bề mặt tấn công: Chỉ mở các ports cần thiết. Tất cả các dịch vụ dư thừa đều là cánh cửa mà kẻ tấn công có thể lợi dụng.

-

Patch kịp thời: Vá ngay lỗ hổng trên các servers & ứng dụng, càng chần trừ để lâu, rủi ro càng cao.

-

Segmentation: Chia hệ thống mạng của bạn ra thành nhiều vùng (zones), để hạn chế lateral movement (di chuyển ngang) nếu xảy ra xâm nhập.

-

Logging & SIEM: Hãy thu thập logs có cấu trúc, thiết lập cảnh báo phù hợp, tránh quá nhiều rác không cần thiết làm bỏ sót sự cố thật

-

Automate response: Cấu hình IPS hoặc Playbook tự động phản ứng với các sự kiện quan trọng để giảm thời gian xử lý thủ công.

-

Backup & DR: Chuẩn bị phương án phục hồi nhanh trong trường hợp bị breach (tấn công) hoặc mất dữ liệu.

-

User training: Con người luôn là mắt xích yếu nhất. Hãy đào tạo nhân viên nhận biết phishing, social engineering và tuân thủ chính sách bảo mật.

Kết luận: Cybersecurity là câu chuyện có thể kể lại

Nếu bạn rời khỏi bài viết này với một ý nghĩ: “Oh yeah, tôi hiểu là cybersecurity giống như một căn cứ quân sự”, thì bạn đã thành công. Khi bạn hình dung từng thành phần như người thật việc thật, như một căn cứ quân sự có lính gác, camera, quân cảnh, bộ chỉ huy , thì mọi khái niệm mơ hồ trở nên sống động, dễ hiểu, và đáng làm cho công ty của bạn.

Và cuối cùng , việc triển khai hệ thống bảo mật nó cũng giống như một căn cứ luôn cần người canh giữ, hệ thống mạng của công ty bạn luôn cần người trông coi, do đó bạn cần có: Các quy tắc (rules) tốt, giám sát tốt, phản ứng nhanh tự động, và con người luôn phải sẵn sàng xử lý sự cố.

Cybersecurity không phải là bài toán để giải một lần. Nó là nhiệm vụ đi tuần tra và canh phòng một cách liên tục, giúp giữ sự bình yên cho căn cứ số của bạn.

#Cybersecurity #Firewall #IDS #IPS #SIEM #ACL #NetworkSecurity #DefenseInDepth #SOC #InfoSec #DavidPogueStyle #CyberAwareness

Thank you for your sharing. I am worried that I lack creative ideas. It is your article that makes me full of hope. Thank you. But, I have a question, can you help me?