Contents

- 1 Giới thiệu

- 2 1. “Câu cá” qua email (Phishing)

- 3 2. “Bắt cóc” dữ liệu (Ransomware)

- 4 3. “Ám ảnh giao thông” (Denial-of-Service – DoS)

- 5 4. “Nghe trộm” qua vai (Man-in-the-Middle – MitM)

- 6 5. Tiêm mã vào cơ sở dữ liệu (SQL Injection)

- 7 6. “Xuyên trang web” (Cross-Site Scripting – XSS)

- 8 7. Lỗ hổng chưa vá (Zero-Day Exploit)

- 9 8. Đổi hướng giả mạo DNS (DNS Spoofing)

- 10 Tại Sao Điều Này Quan Trọng?

- 11 Bí Quyết Tự Bảo Vệ Mình trước nguy cơ bị tấn công mạng

Giới thiệu

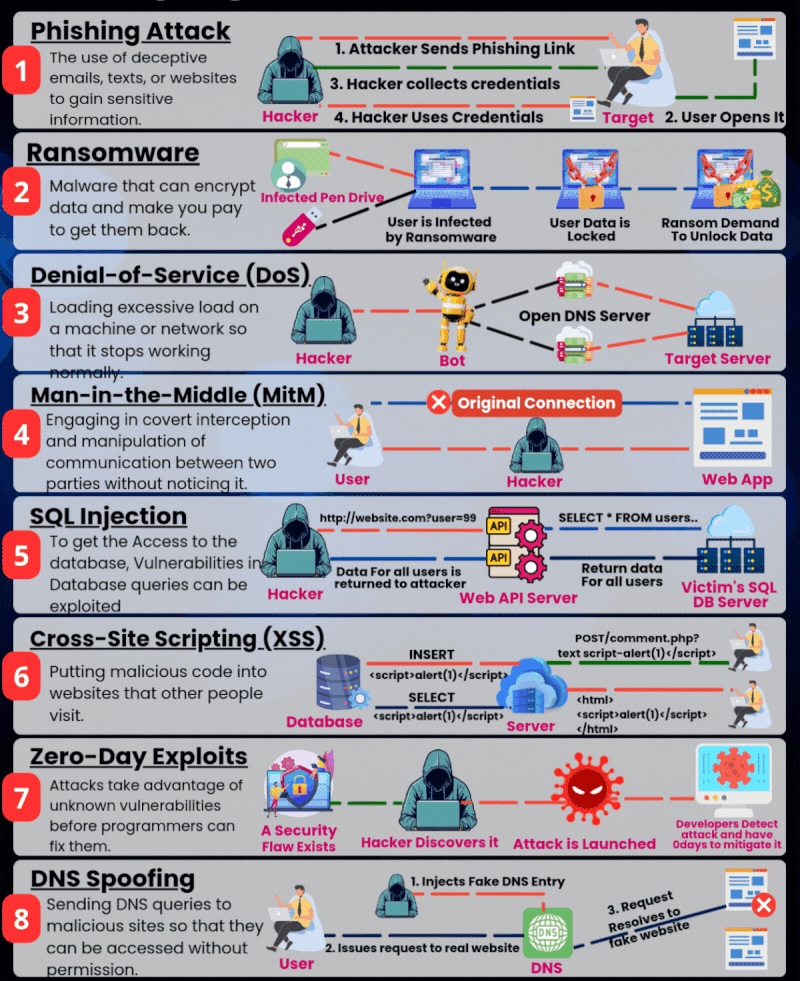

Trong thế giới số ngày nay, các mối đe dọa mạng luôn biến hoá khôn lường. Nhưng may mắn thay, phần lớn các cuộc tấn công mạng đều tuân theo những kịch bản quen thuộc mà chúng ta có thể nhận diện được trước. Hiểu được cơ chế và hậu quả của chúng chính là lớp phòng thủ đầu tiên cho bạn và công ty của bạn. Dưới đây là 8 kiểu tấn công mạng phổ biến nhất, mà tôi sẽ trình bày với bạn dưới góc nhìn theo cách kể chuyện sống động nhất, để sao cho ngay cả những bạn không phải là kỹ sư IT cũng có thể hiểu rõ và có thể cảnh giác để không trở thành nạn nhân của tin tặc và lừa đảo mạng.

1. “Câu cá” qua email (Phishing)

Hãy tưởng tượng một buổi sáng bạn nhận được email từ “ngân hàng”, có nội dụng kiểu như: “Tài khoản của bạn có dấu hiệu bất thường. Vui lòng xác thực ngay.” Vậy bạn có kiểm tra kỹ địa chỉ email của người gửi đến không?, Rất nhiều người không làm điều đó. Nhiều khi kẻ xấu chỉ cần đổi một vài ký tự nhỏ trong địa chỉ email đã có thể tạo ra một email trông giống gần như thật, đánh lừa bạn click vào một vài đường Links dẫn đến trang web giả mạo..… và vô tình bạn đã trao toàn bộ thông tin của mình cho chúng.

Đó chính là phishing – kỹ thuật “câu cá” qua email hay qua các tin nhắn giả mạo trên mạng xã hội, là một trong những hình thức tấn công phổ biến nhất hiện nay. Kẻ tấn công vẽ ra một cái bẫy hấp dẫn để dụ dỗ bạn tiết lộ mật khẩu, thông tin cá nhân hoặc dữ liệu nhạy cảm.

Theo cảnh báo từ FBI (Cục Điều tra Liên bang Hoa Kỳ), rất nhiều nạn nhân bị dẫn tới các websites giả mạo giống hệt websites thật và bị yêu cầu nhập mật khẩu, số thẻ ngân hàng hoặc mã OTP. Tất cả chỉ nhằm mục đích đánh cắp dữ liệu của người dùng.

Ngoài ra bạn có thể hình dung hackers như là những tên lừa đảo giỏi giang, chúng ra vẻ thân thiện khi nói chuyện với bạn qua điện thoại hay email hay qua tin nhắn trên các mạng xã hội, nhưng thực chất chỉ chực chờ sơ hở của chúng ta để lội vào “đại dương” thông tin. Khi bị “câu”, bạn sẽ không thể biết là dữ liệu của bạn đã lọt vào tay kẻ xấu.

Nếu bạn nghĩ rằng mình sẽ không bao giờ bị lừa, hãy nghe câu chuyện này của mình:

Một người bạn của mình từng nhận được tin nhắn qua Facebook Messenger. Kịch bản rất đơn giản, chúng thường dùng là đánh vào lòng tham. Đầu tiên chúng sẽ mời bạn tham gia đầu tư vào việc bán một vài mặt hàng có thể mang đến lợi nhuận cao và thuyết phục bạn chuyển cho một số tiền nhỏ vào tài khoản của chúng (ví dụ thường là một vài triệu), ngay ngày hôm sau chúng chuyển trả bạn cả tiền gốc và lãi gấp đôi, và bạn cảm thấy rất vui và tin tưởng vì mình đã đầu tư đúng đắn kiếm được nhiều tiền.

Sau đó chúng dụ dỗ bạn đầu tư một vài chục hoặc trăm triệu chẳng hạn và bạn chuyển khoản ngay cho chúng mà không cần suy nghĩ gì nhiều..Rồi “Bùm” chúng biến mất như một làn khói. Lúc này bạn đã nhận ra mình bị lừa thì đã quá muộn, như vậy qua đây bạn có thể thấy là không có hệ thống nào bị hack cả, không có kỹ thuật nào cao siêu như trong film, mà chỉ có lòng tin của bạn bị khai thác.

2. “Bắt cóc” dữ liệu (Ransomware)

Bạn tưởng tượng bàn làm việc của bạn có ngập tràn các files quan trọng, bỗng một ngày bạn mở máy lên thì toàn bộ dữ liệu bị khóa chặt như cánh cửa trong phòng kín, kèm theo tấm thông báo: “Nếu muốn lấy dữ liệu lại, phải trả tiền chuộc”. Đó chính là cảnh tượng điển hình của ransomware – mã độc tống tiền. Đây là loại malware dùng công nghệ mã hoá hoặc khoá hệ thống, khiến dữ liệu trở thành “con tin”. Hacker sẽ yêu cầu bạn trả tiền (thường bằng tiền ảo) để đổi lấy công cụ giải mã.

Theo Intel 471, ransomware thường lây lan qua email chứa file hay liên kết độc hại, ngay khi “nạn nhân” mở, mã độc sẽ mã hoá dữ liệu ngay lập tức. Nghe có vẻ như chuyện viễn tưởng, nhưng thực tế những năm gần đây các vụ ransomware làm tê liệt doanh nghiệp lớn, bệnh viện, thậm chí cả cơ quan chính phủ không phải chuyện hiếm. Giống như một vụ bắt cóc tống tiền, dữ liệu của bạn chỉ được “tự do” trở lại nếu bạn chịu “mở hầu bao”.

3. “Ám ảnh giao thông” (Denial-of-Service – DoS)

Hãy hình dung bạn đang lái xe trên đường cao tốc, bất ngờ có một làn đường bị chìm trong biển người, xe cộ ùn ứ ken đặc, mọi hoạt động di chuyển bị tê liệt. Trong không gian mạng, đó là kịch bản của tấn công từ chối dịch vụ (DoS). Kẻ xấu sử dụng hàng loạt máy tính (hay thiết bị bị nhiễm bot hay “zombie”) để dội một lượng lớn kết nối giả mạo vào máy chủ hay dịch vụ mục tiêu. Lúc này, hệ thống quá tải và “chết đứng hay treo”, không thể phục vụ người dùng thật.

IBM mô tả chi tiết như sau: Một cuộc tấn công DDoS (phiên bản phân tán của DoS) sẽ tràn ngập tài nguyên mạng bằng các yêu cầu kết nối giả mạo, làm trang web hoặc dịch vụ mục tiêu chậm như rùa bò hoặc ngưng hoạt động hoàn toàn. Hậu quả là mất doanh thu, cũng như thương hiệu tổn hại. Có thể ví DoS như việc đổ cả đoàn xe tải hạng nặng cho đi vào “đường chính” của một trang web để chặn đường không cho khách hàng bình thường có thể đi qua lại. Thông thường các tin tặc vừa gây ra nhiễu loạn và vừa đánh cắp dữ liệu khác khi đội an ninh mạng quá bận trong việc xử lý vụ tấn công DDos đang gây tắc nghẽn mạng.

4. “Nghe trộm” qua vai (Man-in-the-Middle – MitM)

Bạn vào quán cà phê và lướt mạng trên Wi-Fi công cộng. Bạn nghĩ dữ liệu của mình an toàn? Không hẳn vậy! Kẻ gian có thể “ngồi xổm” vào đường truyền, chặn và nghe lén mọi thông tin giữa bạn và trang web. Đó là kiểu tấn công Man-in-the-Middle (MitM): Ở đây hacker chèn mình vào giữa cuộc trò chuyện mà hai bên còn không hề hay biết.

IBM giải thích, trong MitM kẻ xấu “đánh hơi” (eavesdrop) thông tin nhạy cảm khi nó được truyền qua lại giữa hai bên, ví dụ như giao dịch ngân hàng hay email. Thay vì gửi trực tiếp dữ liệu qua kênh an toàn, người dùng vô tình gửi thẳng vào túi của hacker. Như có một chuyên gia bảo mật đã mô tả: MitM giống như kẻ mạo danh thư ký trong văn phòng, nghe lỏm và ghi chép mọi cuộc trao đổi. Khi hacker đã có mật khẩu hay thông tin thẻ tín dụng trong tay, họ sẽ thỏa mái thực hiện các vụ trộm liên quan đến thông tin và tài chính tiếp theo.

5. Tiêm mã vào cơ sở dữ liệu (SQL Injection)

Chuyện này giống như một “cú lừa kỹ thuật” khá kinh điển. Nhiều trang web có phần nhập liệu (form, thanh tìm kiếm) đọc lệnh SQL trực tiếp từ người dùng. Kẻ xấu lợi dụng điều này bằng cách gài vào đó các câu lệnh SQL độc hại. Khi trang web chạy lệnh này, hacker có thể đọc được dữ liệu nhạy cảm, thay đổi hoặc xoá chúng.

W3Schools mô tả: “SQL injections là khi tin tặc chèn mã SQL độc hại vào các trường nhập liệu, và nhờ đó có thể đọc, thay đổi hoặc xoá dữ liệu nhạy cảm trong cơ sở dữ liệu.”. Ví dụ điển hình như gõ OR 1=1 vào chỗ đăng nhập, làm cho hệ thống hiểu là “tất cả đều đúng”, giúp hacker vượt qua lớp bảo mật. Nói cách khác, SQL Injection như một kẻ lợi dụng khe hở trong ngôn ngữ nói của “trợ lý dữ liệu” để ra lệnh trái phép, làm lộ hết thông tin.

6. “Xuyên trang web” (Cross-Site Scripting – XSS)

Hãy tưởng tượng bạn vào một website quen thuộc — ví dụ như một diễn đàn, blog hoặc trang tin tức. Bạn đọc bài viết, kéo xuống phần bình luận… mọi thứ trông hoàn toàn bình thường. Nhưng có một điều bạn không nhìn thấy: Trong một bình luận nào đó, kẻ tấn công đã giấu một đoạn mã độc. Khi bạn mở trang đó, trình duyệt của bạn sẽ tự động chạy đoạn mã này mà bạn hoàn toàn không biết gì.

Điều gì xảy ra sau đó? Đoạn mã độc có thể : Lấy cookie đăng nhập của bạn, gửi thông tin của bạn về cho hacker, hoặc thậm chí đăng nhập vào tài khoản của bạn, Tất cả các việc này đều diễn ra một cách rất âm thầm.

Đó là XSS – kẻ tấn công chèn kịch bản (script) độc hại vào trang web để “lây lan” sang người xem khác.

Vậy chúng ta hiểu đơn giản về tấn công XSS là gì? : XSS không tấn công máy chủ trực tiếp mà nó tấn công người dùng thông qua các websites mà họ tin tưởng và thường xuyên truy cập vào. Ở đây có nghĩa là Website giống như một “người trung gian” nhưng bị lợi dụng để phát tán mã độc.

7. Lỗ hổng chưa vá (Zero-Day Exploit)

“Lỗ hổng Zero-Day” nghe có vẻ cao siêu nhưng bản chất rất đơn giản: đó là khi hacker phát hiện ra một lỗi bảo mật mà nhà sản xuất phần mềm chưa biết hoặc chưa kịp vá lỗi. Zero-Day Exploit là cách tận dụng lỗi này để tấn công trước khi bản vá lỗi được nhà cung cấp sản phẩm phát hành.

Chúng ta có thể định nghĩa: “Zero-Day Vulnerability là lỗ hổng bảo mật chưa được biết đến; Zero-Day Exploit là cách tin tặc dùng để khai thác lỗ hổng đó nhằm tấn công hệ thống.”. Bạn có thể tưởng tượng như có một cánh cửa bí mật nằm ở trong nhà bạn mà chính bạn còn không biết. Tin tặc nắm được “khóa bí mật” này và xâm nhập vào trước khi bạn kịp ngăn chặn. Vì thế zero-day thường nguy hiểm nhất – ngay cả những hệ thống tốt cũng có thể ngã gục nếu chưa được “vá lỗi kịp thời”.

8. Đổi hướng giả mạo DNS (DNS Spoofing)

Cuối cùng là trò chơi tinh vi với “bản đồ mạng” – DNS. Trình duyệt của máy tính chung ta dùng DNS để chuyển đổi tên miền thành địa chỉ IP để kết nối vào Internet. Và kẻ tấn công có thể giả mạo DNS, tức là Hacker có thể sửa đổi bản ghi DNS trong bộ nhớ đệm (cache) của máy chủ DNS. Và hậu quả? Khi bạn gõ địa chỉ website quen thuộc, hệ thống sẽ dẫn bạn đến một trang web giả mạo do hacker lập ra.

Wikipedia giải thích: “DNS spoofing … là một hình thức tấn công máy tính trong đó dữ liệu DNS bị biến đổi, khiến máy chủ tên miền trả về kết quả sai, dẫn đến việc lưu lượng truy cập từ người dùng bị chuyển hướng đến một máy do kẻ tấn công chỉ định.”. Nói trắng ra, bạn tưởng rằng bạn đang truy cập vào trang web thật, nhưng lại đang vào trang copy do hacker dựng lên để thu thập thông tin ( Như đánh cắp mật khẩu, thẻ tín dụng…). Giống như kẻ xấu cắm biển chỉ đường giả ở ngã ba, khiến mọi phương tiện đều đi lạc vào con đường chết.

Tại Sao Điều Này Quan Trọng?

Dù không cần những công cụ cao siêu, kẻ tấn công thường dựa vào sự lơ là, chủ quan,bất cẩn của con người và lỗ hổng cơ bản của hệ thống. Một email khéo léo, một phần mềm chưa được cập nhật kịp thời, một wifi công cộng… có thể là “cửa hậu” dễ dàng bị khai thác (exploit). An ninh mạng không chỉ là chuyện của riêng của kỹ sư IT; mà đó còn là trách nhiệm của tất cả chúng ta.

Bí Quyết Tự Bảo Vệ Mình trước nguy cơ bị tấn công mạng

- Cập nhật kiến thức thường xuyên. Luôn cảnh giác với email lạ, trang web đáng ngờ. Nhớ rằng ngân hàng hay công ty không bao giờ yêu cầu bạn cung cấp mật khẩu qua email.

- Vá lỗi và cập nhật hệ thống. Hãy giữ và cập nhật phần mềm, hệ điều hành, ứng dụng luôn ở phiên bản mới nhất để ngăn lỗi zero-day, ransomware và các mã độc khác lợi dụng lỗ hổng.

- Giảm quyền hạn. Áp dụng nguyên tắc “quyền ít nhất” (least privilege) – mỗi tài khoản người dùng chỉ có những quyền cần thiết, hạn chế khả năng hacker gây hại nếu xâm nhập vào hệ thống.

- Đào tạo liên tục. Cứ như chống cháy, an ninh mạng phải được luyện tập thường xuyên. Nhân viên (và chính bạn!) hãy được “diễn tập” qua các tình huống phishing giả định, biết cách nhận diện lừa đảo.

Cuối cùng, hãy nhớ: mỗi nhân viên, mỗi người dùng internet đều là một mắt xích trong chuỗi an ninh mạng. Hiểu rõ từng kiểu tấn công và luôn giữ tinh thần cảnh giác chính là hàng rào bảo vệ tốt nhất trước các cuộc tấn công mạng.

Nguồn tham khảo: Các định nghĩa và giải thích trên dựa theo tài liệu từ Intel 471, IBM, W3Schools, Huntress và Wikipedia. Các ví dụ minh hoạ lấy cảm hứng từ hướng dẫn của FBI và CrowdStrike.

#CyberSecurity #InfoSec #CyberThreats #DataSecurity #Networking #EthicalHacking #SecurityAwareness #TechSkills

#tấn công mạng là gì#các loại tấn công mạng#cyber attack là gì#phishing là gì#ransomware là gì#xss là gì#sql injection là gì#dns spoofing là gì