Nmap (Network Mapper) là công cụ quét cổng (port scanner) phổ biến hàng đầu, được sysadmin, pentester và chuyên gia bảo mật tin dùng. Bài viết này giúp bạn hiểu rõ và áp dụng công cụ Nmap một cách hiệu quả – từ scan cơ bản đến kỹ thuật scan nâng cao.

#nmap #portscanner #cybersecurity #linux #infosec #networking #SEO2025

Contents

- 0.1 1. Nmap là gì & tại sao bạn cần?

- 0.2 2. Cài đặt Nmap trên Linux sử dụng các lệnh sau:

- 0.3 3. Các lệnh cơ bản trong sử dụng nmap

- 0.4 4. Scan nâng cao & phân tích

- 0.5 5. Phát hiện dịch vụ & hệ điều hành

- 0.6 6. Scan UDP

- 0.7 7. Sử dụng NSE scripting để kiểm tra lỗ hổng trên server

- 0.8 8. Output kết quả đầu ra & lưu trữ thành file cho việc làm báo cáo:

- 0.9 9. Tóm tắt lệnh quan trọng

- 0.10 Lưu ý bảo mật & hiệu năng

- 1 Kết luận

1. Nmap là gì & tại sao bạn cần?

Nmap – viết tắt của Network Mapper, là một công cụ mã nguồn mở, hỗ trợ:

-

Phát hiện host/server trên mạng

-

Scan cổng và trạng thái (open/closed/filtered)

-

Phát hiện dịch vụ và phiên bản

-

Nhận diện hệ điều hành qua fingerprint

-

Tự động hóa quét lỗ hổng hệ thống mạng và máy chủ với NSE scripts

Lưu ý: Bạn hãy thay đổi địa chỉ IP của máy đích trong hệ thống mạng của bạn cùng với lệnh nmap trong bài viết này!

2. Cài đặt Nmap trên Linux sử dụng các lệnh sau:

-

Đối với hệ điều hành CentOS/Fedora/RHEL:

-

Đối với hệ điều hành Debian/Ubuntu:

3. Các lệnh cơ bản trong sử dụng nmap

3.1 Quét host

-

Thực hiện quét SYN (privileged) hay TCP connect (unprivileged).

-

Hiển thị cổng mở, trạng thái và reverse-DNS.

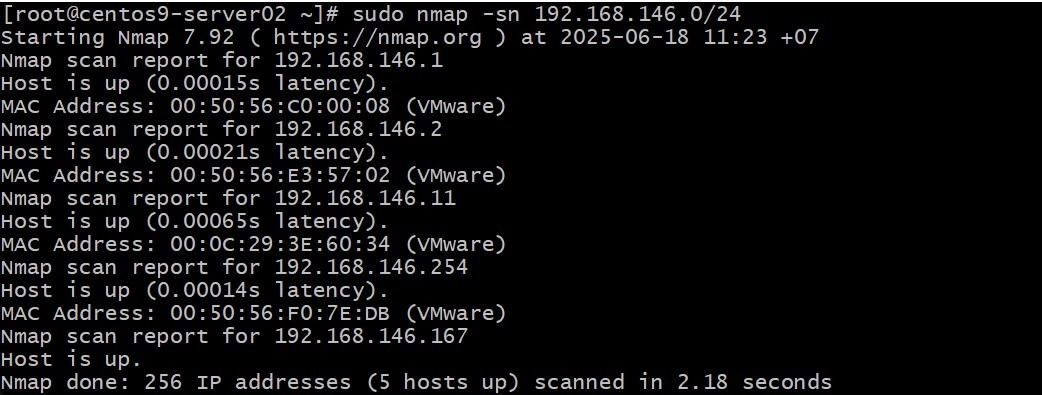

3.2 Ping scan (phát hiện host đang online)

-

Chỉ dùng lệnh này để kiểm tra host online – không quét cổng

3.3 Quét cổng cụ thể

Nếu bạn muốn chạy 2 lệnh liên tiếp:

Hoặc:

-

-p: Là tham số chọn cổng; hỗ trợ danh sách, dải, cú pháp protocol

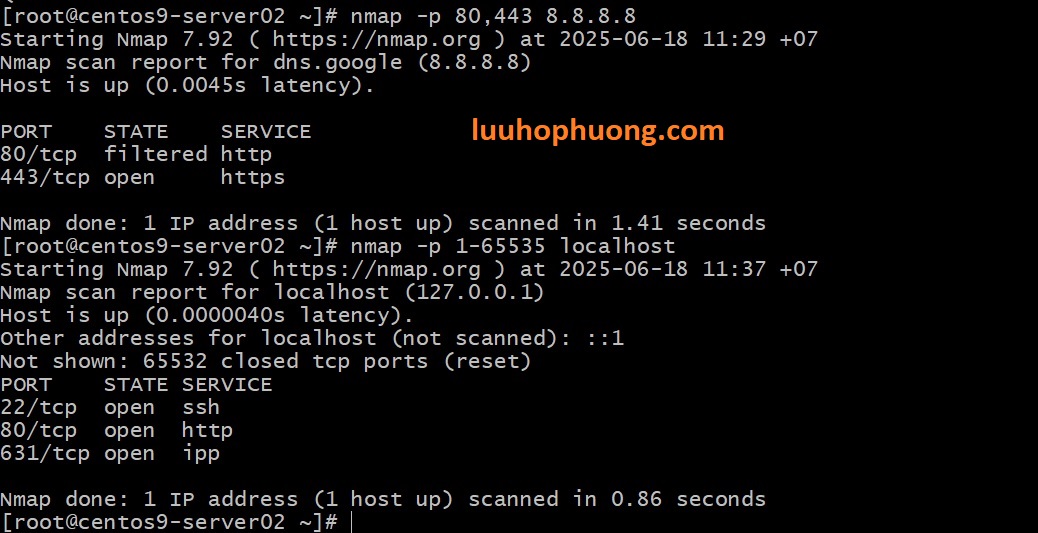

3.4 Quét hàng loạt các địa chỉ IP:

-

Lệnh này hỗ trợ định dạng CIDR, range, wildcard

4. Scan nâng cao & phân tích

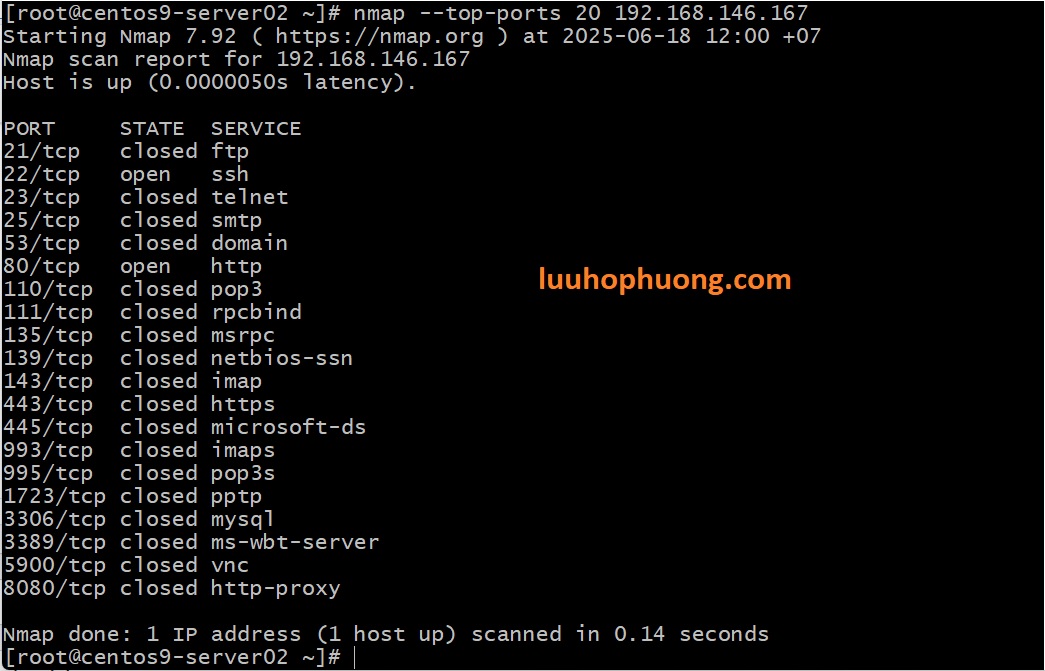

4.1 Quét nhanh các cổng phổ biến

-

Lệnh này chỉ quét 20 cổng thường dùng nhất

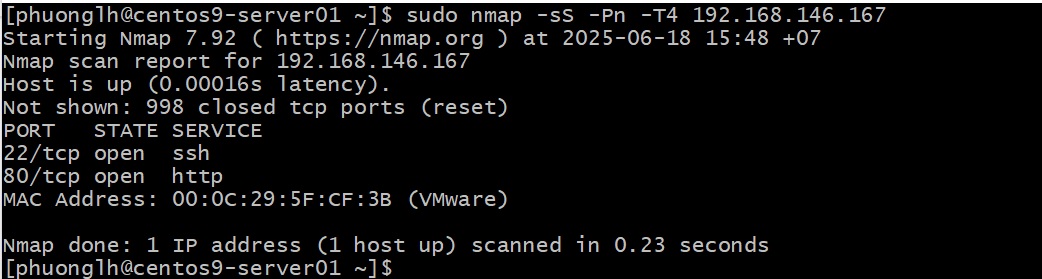

4.2 Quét TCP SYN (stealth) – cần quyền root

-

Gửi gói SYN, không hoàn tất handshake → ít bị log hơn

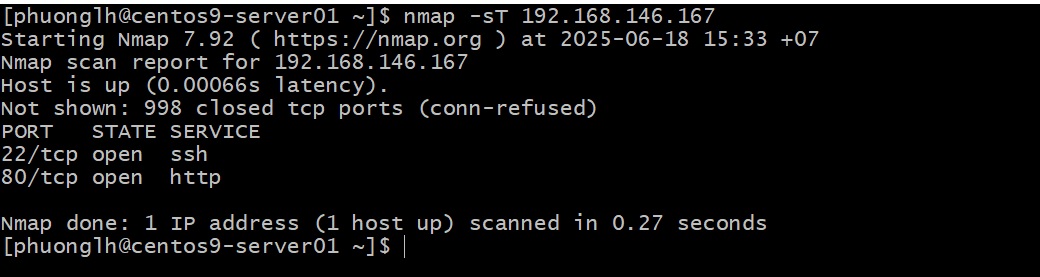

4.3 Quét TCP Connect (dùng connect)

-

Dễ bị hệ thống server đích phát hiện là đang bị quét, vì quá trình kết nối đầy đủ hơn và có thể sử dụng lệnh này không cần quyền root.

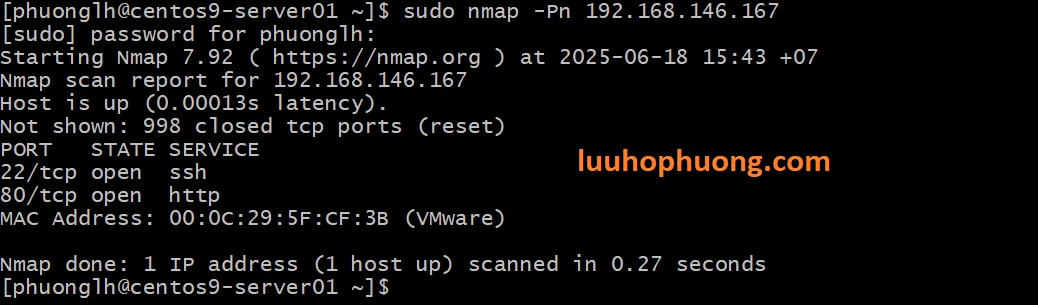

4.4 Bỏ ping (skip host discovery)

-

Lệnh này cho phép quét kể cả host hay server đích, kể cả không trả lời ping

4.5 Tăng tốc độ scan

-

-T4: Tốc độ nhanh (0 đến 5 scale) -

-Pn: Bỏ qua ping để tăng tốc độ scan

5. Phát hiện dịch vụ & hệ điều hành

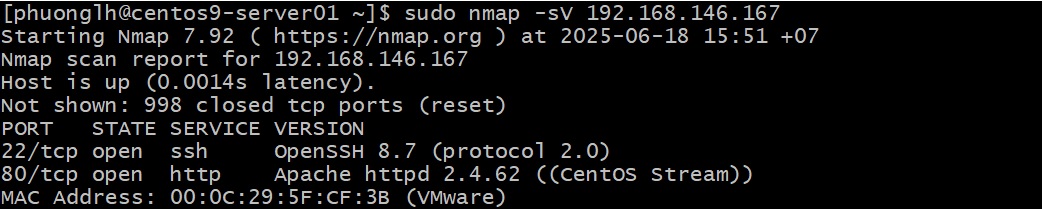

5.1 Phát hiện phiên bản dịch vụ trên server:

-

Gửi probe, hiển thị version của các dịch vụ đang lắng nghe trên các cổng của máy đích như SSH, HTTP…

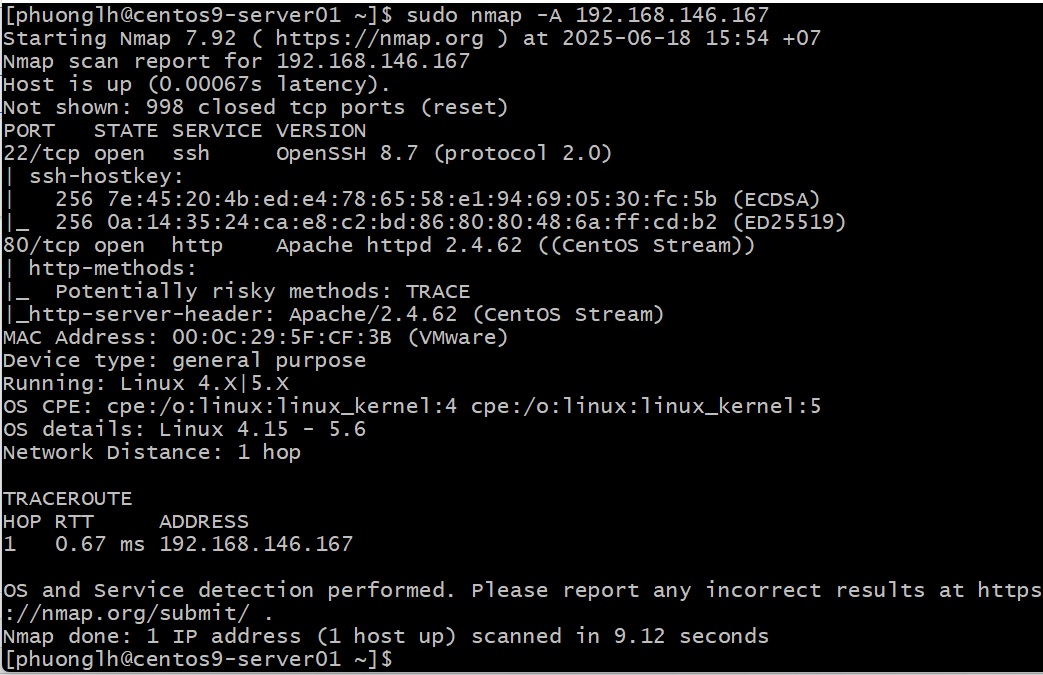

5.2 Phát hiện hệ điều hành & fingerprint bằng cách chủ động scan mạnh hơn:

hoặc kết hợp:

-

Lệnh nmap với tham số này có thể thực hiện nhiều tác vụ như: OS detection, script, traceroute

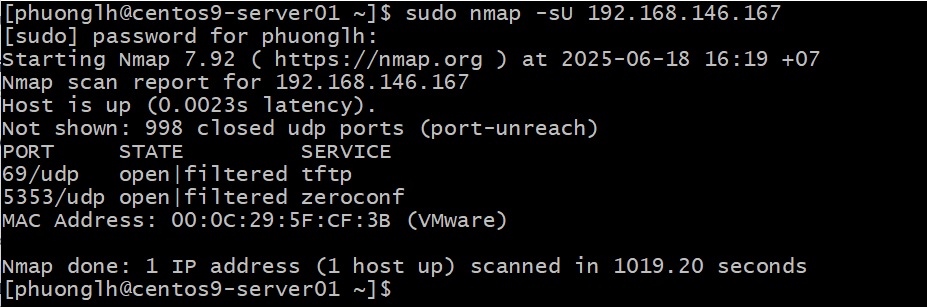

6. Scan UDP

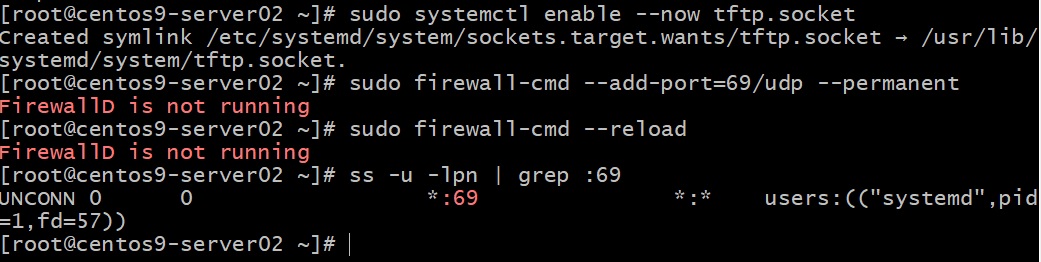

Để test lệnh này, bạn cần setup ví dụ 1 dịch vụ UDP trên máy đich sử dụng cho việc test như sau:

Ví dụ: Cài đặt và khởi động dịch vụtftp-server (lắng nghe UDP port 69).

Bạn có thể kiểm tra tftp đã lắng nghe chưa bằng lệnh sau:

-

Quét cổng UDP – thường scan rất chậm và dễ bị false-negative

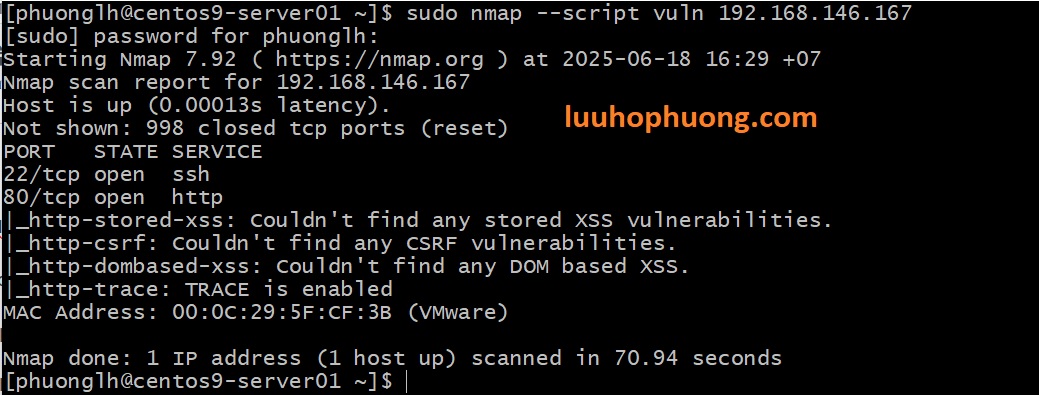

7. Sử dụng NSE scripting để kiểm tra lỗ hổng trên server

7.1 Quét và kiểm tra lỗ hổng cho server:

-

Kích hoạt loạt script

vulnđể phát hiện CVE

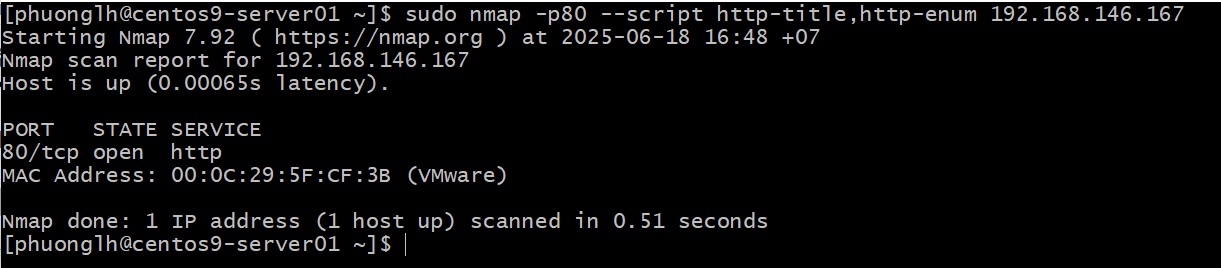

7.2 Quét cổng HTTP cụ thể, bạn cũng có thể áp dụng lệnh này cho việc scan 1 cổng cụ thể:

-

http-title: lấy tiêu đề trang -

http-enum: liệt kê thư mục và endpoint

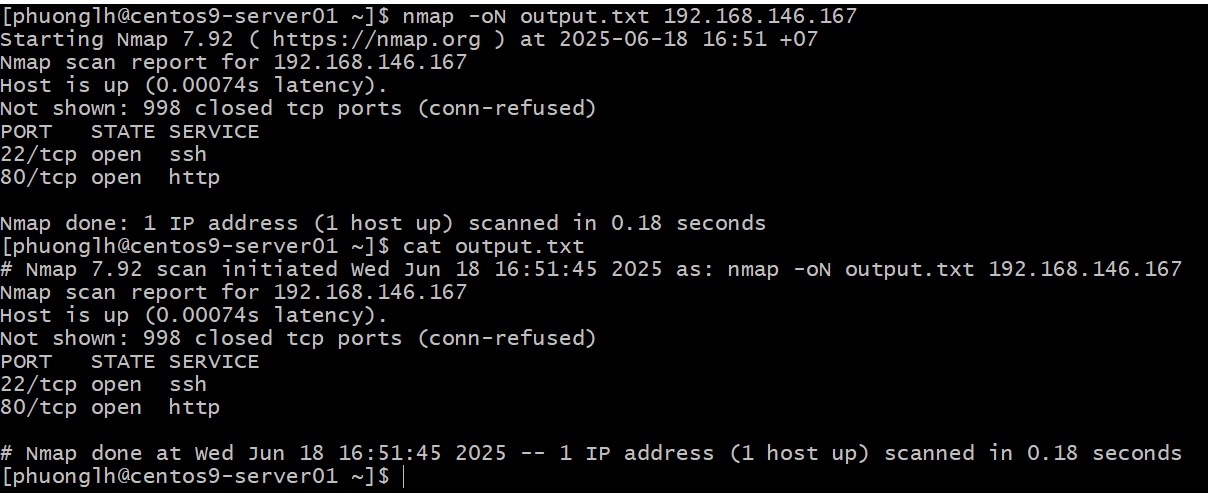

8. Output kết quả đầu ra & lưu trữ thành file cho việc làm báo cáo:

-

Xuất xuống file plain text:

-

XML cho xử lý:

9. Tóm tắt lệnh quan trọng

| Công dụng | Lệnh |

|---|---|

| Quét cổng nhanh | nmap --top-ports 20 <host> |

| Quét SYN stealth (root) | sudo nmap -sS <host> |

| Quét TCP connect (ko root) | nmap -sT <host> |

| Bỏ ping | -Pn |

| Phát hiện service | -sV |

| OS detection / script | -A hoặc -O |

| Quét UDP | -sU |

| Quét lỗ hổng | --script vuln |

| HTTP details | --script http-title,http-enum |

| Lưu output | -oN/-oX file |

Lưu ý bảo mật & hiệu năng

-

Quét SYN stealth nên dùng dưới quyền root, và có thể dễ bị hệ thống tường lửa phát hiện.

-

UDP scan & script scan có thể rất chậm và gây tải hệ thống.

-

Bạn cần phải luôn tôn trọng pháp lý và quy định: quét chỉ nên thực hiện khi có quyền phép hợp pháp

Kết luận

-

Nmap là công cụ mạnh mẽ, linh hoạt và phổ biến nhất cho việc port scanning và phát hiện dịch vụ.

-

Với các lệnh vừa đơn giản vừa nâng cao, bạn có thể scan toàn bộ hệ thống mạng hoặc chủ yếu tập trung vào từng mục tiêu hay máy chủ cụ thể.

-

Kết hợp với NSE scripts, Nmap còn trở thành công cụ quét lỗ hổng & đánh giá an ninh đầy đủ.

Học và thực hành bài viết này sẽ giúp bạn nâng cao năng lực quản trị hệ thống và an ninh mạng – phù hợp cho việc học LPI Level 2, CompTIA, HCNA, OSCP, CEH…

#Nmap #PortScanner #NetworkSecurity #LinuxNetworking #CyberSecurityTools

#RedHat #CentOS9 #Ubuntu #PenetrationTesting #EthicalHacking

#NetworkTroubleshooting #DevOpsTools #SEO2025 #LPI #LinuxCommands

#SystemAdministrator #HardenLinux #OpenSourceTools #NetworkScanner #NSEscripts